Las cookies son un elemento necesario para la navegación web, pero también pueden ser una puerta de entrada para los ciberdelincuentes.

Las compras fraudulentas pueden poner en riesgo la seguridad de nuestro negocio online. Aprende a detectarlas y a protegerte de ellas.

El Instituto Nacional de Ciberseguridad de España (INCIBE) lanza dos nuevos cursos gratuitos siguiendo la línea del general ‘Ciberseguridad para microempresas y autónomos’. Dichos cursos van dirigidos a dos sectores concretos: construcción y logística. Se imparten online en modalidad MOOC (Massive Online Open Course). Esta formación en ciberseguridad tiene como objetivo fortalecer la protección digital y la concienciación sobre amenazas cibernéticas en estas áreas clave para las empresas.

Descubre como el Glosario de términos de ciberseguridad puede ayudarte a mejorar tu conocimiento en esta materia.

La ciberseguridad es uno de los mayores retos de las pymes. En este artículo de blog se presentan 10 medidas para mejorar en esta materia.

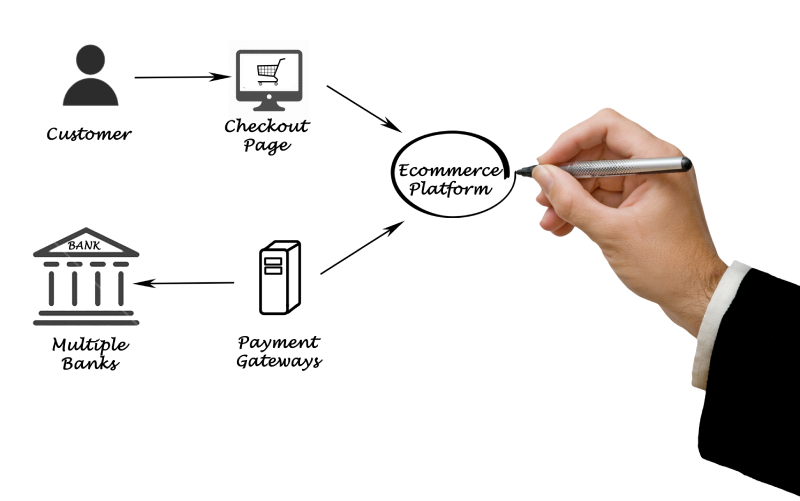

Las pasarelas de pago son indispensables para nuestro negocio online. Las elegimos en función de las comisiones que cobran o la confianza que poseen.

El Instituto Nacional de Ciberseguridad de España (INCIBE) lanza dos nuevos cursos gratuitos siguiendo la línea del general ‘Ciberseguridad para microempresas y autónomos’. Dichos cursos van dirigidos a dos sectores concretos: salud e industria. Se imparten online en modalidad MOOC (Massive Online Open Course). Esta formación en ciberseguridad tiene como objetivo fortalecer la protección digital y la concienciación sobre amenazas cibernéticas en estas áreas clave para las empresas.

Con el tiempo, se ha visto que la Directiva NIS tenía algunas carencias que daban poca uniformidad a la ciberseguridad y ciberresiliencia de la sociedad y los mercados digitales en la Unión. Por ello, en el marco de normas de la UE respecto a la ciberseguridad, en el 2022 se publicó una nueva versión de esta norma que la sustituye: la Directiva NIS2.

En nuestro día a día contribuimos al crecimiento del Shadow IT en nuestra empresa, y esto acarrea ciertos riesgos. Descubre qué es y cómo protegerte.

El comercio electrónico ha cambiado los hábitos de compra de gran parte de la población. Su aceptación y continuo crecimiento se debe a los beneficios asociados: mayor alcance de público objetivo, evolución del negocio, flexibilidad en los medios de pago, etc.