La Inteligencia Artificial crece a un ritmo desenfrenado. Descubrimos qué es y cómo funciona ChatGPT.

En la actualidad, existe una constante evolución en las tecnologías e implementaciones realizadas en los Sistemas de Control Industrial. Unas de las implementaciones más comunes para la mejora de las infraestructuras de sistemas industriales son la digitalización y el uso de la tecnología cloud. Por otra parte, el aumento de los protocolos de comunicación y los dispositivos IIoT (debido al crecimiento de la Industria 4.0) genera un gran volumen de tráfico difícil de controlar y securizar.

En los últimos años, muchas tiendas y empresas han optado por vender sus productos y servicios a través de Internet, informatizando y automatizando este proceso, de forma que cuando se compra algo online el cliente recibe un SMS

Mediante la ingeniería social inversa, los ciberdelincuentes consiguen que la víctima sea quien los busque y, sin saberlo, le facilite la información.

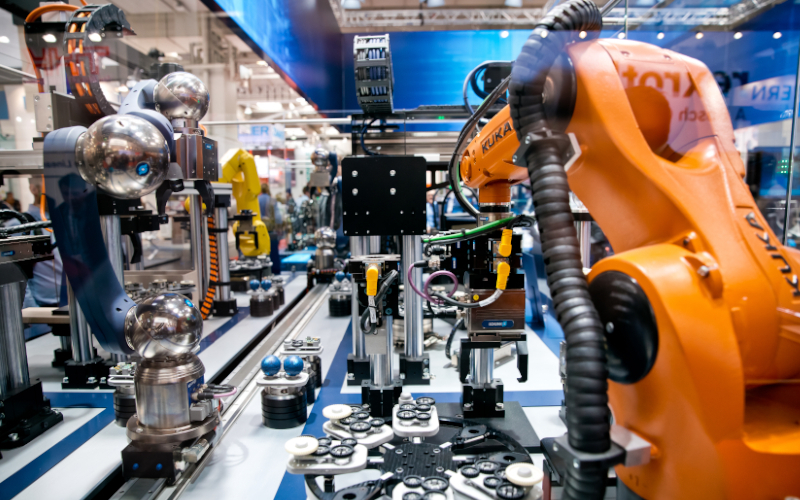

Dentro del mundo industrial, existen algunos sectores como el de la robótica, el cual ha evolucionado considerablemente. Esto ha supuesto la necesidad de actualizar todas las normativas y estándares, tanto de seguridad física (safety) como a nivel de ciberseguridad (security). Dado que el sector de la robótica es y será cada vez más un sector muy técnico y con un crecimiento exponencial, la necesidad de actualizar toda la documentación ha sido promovida por un gran grupo de empresas del sector, las cuales, sobre todo, han centrado sus preocupaciones en la ciberseguridad del mundo industrial robótico.

La publicidad maliciosa no es nada nuevo, pero cada día es más sofisticada. Descubre todo sobre el malvertising en este post de blog.

En general utilizamos internet como solución, en este artículo te mostraremos cómo puedes utilizar “Google Dorks” para encontrar información sobre ti y sepas qué hacer en caso de que no desees aparecer en los resultados.

Una mala planificación a la hora de actualizar equipos o servicios puede provocar serios problemas a la continuidad de negocio de nuestra empresa.

Los Sistemas de Control Industrial (ICS) inicialmente fueron diseñados para trabajar en entornos estancos y como sistemas autónomos, escaseaban las interconexiones entre sistemas, al igual que escaseaban las protecciones de seguridad. Las constantes evoluciones en el ámbito de los ICS, entre las que se incluyen la inclusión de gran cantidad de protocolos de comunicación, dispositivos IIoT, la expansión en interconexiones, una búsqueda incesante en lograr la interoperabilidad entre sistemas y la inclusión de estas arquitecturas en sistemas críticos, ha provocado que las redes sobre las que se construyen estos sistemas de control industrial, también llamadas redes de control, hayan aumentado exponencialmente su seguridad.

La seguridad proactiva se orienta a la prevención de incidentes y es tan importante incluirla en nuestra estrategia de defensa como la reactiva.