Detectada campaña de phishing suplantando a Openbank, no caigas en la trampa

Cualquier empresa que sea cliente de Openbank y que realice habitualmente operaciones de banca electrónica. Potencialmente puede verse afectado cualquier empleado que reciba este correo electrónico y que gestione operaciones bancarias online.

Se ha detectado una campaña de envío de correos electrónicos fraudulentos que suplantan a la entidad bancaria Openbank, perteneciente al Grupo Santander, cuyo objetivo es dirigir a la víctima a una página falsa (phishing) para robar sus credenciales de acceso e información bancaria.

Como en cualquier otro caso de phishing, extreme las precauciones y avise a sus empleados para que estén alerta ante correos de origen sospechoso, especialmente si contienen archivos adjuntos o, como en este caso, enlaces externos a páginas de inicio de sesión.

Si algún empleado ha recibido un correo de estas características, ha accedido al enlace y ha introducido las credenciales de acceso a la cuenta bancaria, deberá modificar lo antes posible la contraseña de acceso a la banca online, así como contactar con la entidad bancaria para informarles de la situación. Además se recomienda modificar la contraseña de todos aquellos servicios en los que se utilice la misma.

Como pautas generales, para evitar ser víctima de fraudes de este tipo, se recomienda:

- No abrir correos de usuarios desconocidos o que no haya solicitado: hay que eliminarlos directamente.

- En caso de que el correo proceda de una entidad bancaria legítima nunca contendrá enlaces a su página de inicio de sesión o documentos adjuntos.

- No contestar en ningún caso a estos correos.

- Tener precaución al seguir enlaces en correos electrónicos, SMS, mensajes en WhatsApp o redes sociales, aunque sean de contactos conocidos.

- Tener precaución al descargar ficheros adjuntos de correos, en SMS, mensajes en WhatsApp o en redes sociales, aunque sean de contactos conocidos.

- Tener siempre actualizado el sistema operativo y el antivirus. En el caso del antivirus, comprobar que está activo.

- Asegurarse de que las cuentas de usuario de los empleados utilizan contraseñas robustas y sin permisos de Administrador.

Además, para prevenir y reforzar estos consejos, es importante realizar acciones de concienciación en ciberseguridad entre los empleados.

Si necesita soporte o asistencia, y se ha visto afectado por este engaño, INCIBE te le ofrece su servicio de Respuesta y Soporte ante incidentes de seguridad.

- Caso real: fraude a través de correo electrónico

- ¿Tu empresa ha sido víctima de un incidente? Repórtalo

- Historias reales: suplantaron a mi proveedor y a mi empresa estafaron

¿Le gustaría estar a la última con la información de nuestros avisos? Anímese y suscríbase a nuestros boletines o al perfil de twitter @ProtegeEmpresa. Será el primero en enterarse de los últimos avisos de seguridad para empresas.

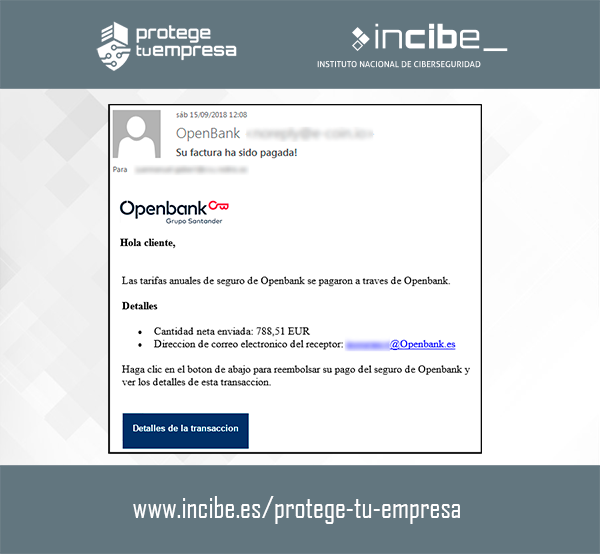

Un empleado de una empresa o autónomo podría recibir en su correo un mensaje que parece provenir de Openbank, cuyo campo “asunto” contiene «Su factura ha sido pagada». Dentro del correo se informa al usuario que ha realizado un pago y que si desea obtener más información sobre este acceda al botón «Detalles de transacción». También se han detectado correos similares con distintos asuntos como «Has realizado una transferencia de EUR 250.00 EUR!».

El mensaje podría tener el siguiente aspecto:

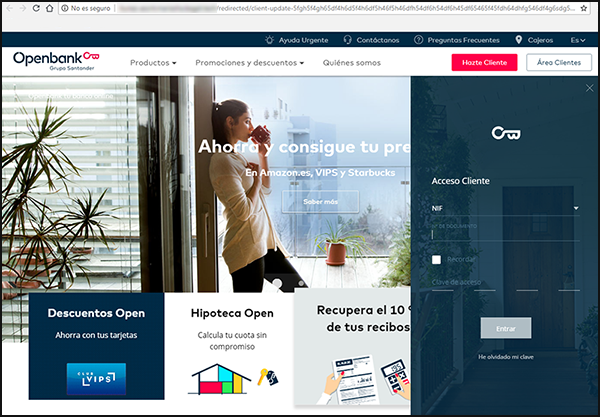

Al acceder al enlace, el usuario será redirigido a una página web que suplanta la legítima, esta no cuenta con certificado de seguridad, lo cual es imprescindible en la web de inicio de sesión de una entidad bancaria.

Si el usuario introduce las credenciales de acceso, será redirigido a otra página en la que se solicita el código PIN de su tarjeta Openbank.

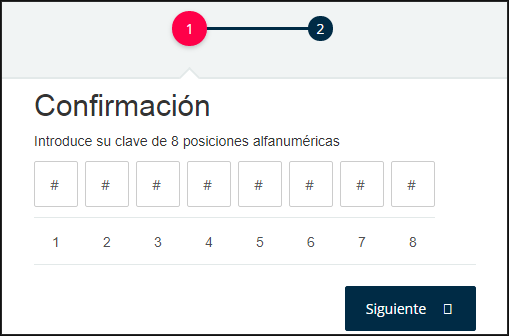

Y por último, irá redirigido a otra web en la que el usuario debe introducir su clave de firma, la cual permite realizar operaciones y contrataciones en línea.

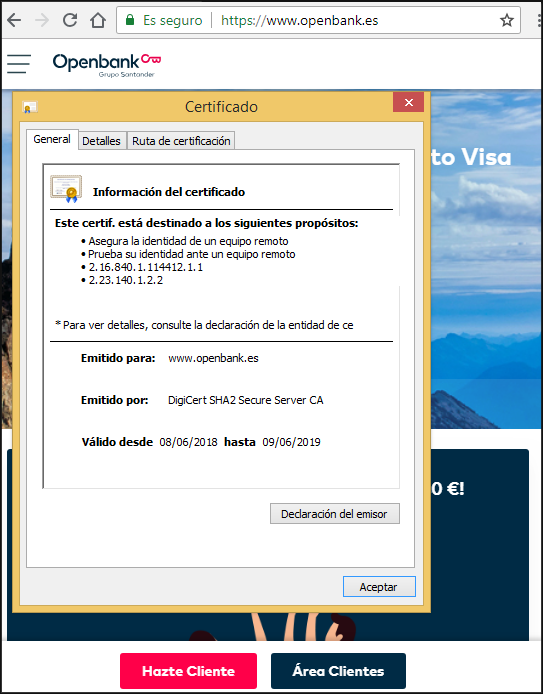

Una vez introducido ese código, el usuario será redirigido a la página web legítima de Openbank, en la que se puede observar que la URL y el certificado coinciden con el sitio original.