El sector turístico es uno de los más importantes en la economía global, generando miles de millones en ingresos anuales. En el caso de España, el sector turístico supone entre un 12 y 14% del PIB nacional, siendo, de este modo, uno de los motores económicos del país. En contrapartida, tenemos que decir que este sector es uno de los más vulnerables a las amenazas cibernéticas, debido, por un lado, a la gran cantidad de datos personales y financieros que maneja y, por otro, a la falta de concienciación de los usuarios que trabajan en el sector del turismo.

Descubre como el Glosario de términos de ciberseguridad puede ayudarte a mejorar tu conocimiento en esta materia.

La ciberseguridad es uno de los mayores retos de las pymes. En este artículo de blog se presentan 10 medidas para mejorar en esta materia.

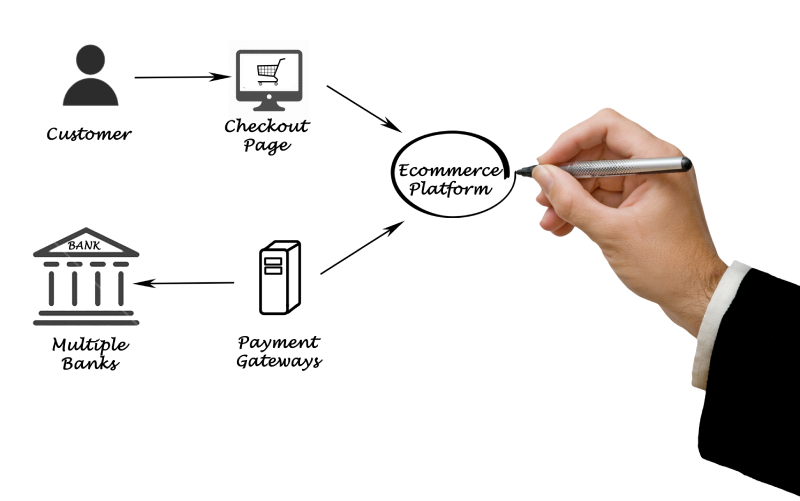

La cadena de suministro de una entidad está formada por todos los procesos de base tecnológica, involucrados de manera directa o indirecta en la entrega de un producto o servicio. La seguridad de la entidad depende, no únicamente de su propia seguridad, sino de la de cada uno de los elementos de su cadena de suministro, lo que dificulta la gestión de riesgos completa de la entidad.

Las pasarelas de pago son indispensables para nuestro negocio online. Las elegimos en función de las comisiones que cobran o la confianza que poseen.

Pese a los esfuerzos, las pymes españolas siguen contando con bajos niveles de preparación en ciberseguridad.

Como continuación del anterior artículo en el que veíamos los sectores y tamaños de empresas a los que se aplicará la NIS2 cuando se publique su trasposición a la legislación española, vamos a ver la clasificación de las entidades según el régimen de supervisión que les aplica en esenciales e importantes y las obligaciones de notificación y aplicación de medidas que han de cumplir.