Maximizando la seguridad en la nube: el rol esencial de los CASB

Con el auge y la adopción generalizada de soluciones basadas en la nube, la seguridad de la información ha cobrado una relevancia sin precedentes. Las organizaciones, independientemente de su tamaño o sector, se encuentran en una carrera constante para proteger sus activos digitales, en un entorno en el que las amenazas evolucionan a la par que la tecnología. La creciente dependencia de los servicios en la nube ha multiplicado los puntos de vulnerabilidad, abriendo puertas a posibles exposiciones que pueden comprometer no solo la integridad de los datos, sino también la reputación y operatividad de la organización. En 2023 un 39% de empresas sufrió algún tipo de violación de datos relacionada con el cloud.

No son solo las acciones malintencionadas de los ciberdelincuentes las que plantean un riesgo, los errores inadvertidos de los empleados, desastres naturales, fallos en dispositivos o aplicaciones y sabotajes internos también representan amenazas significativas. La seguridad en los entornos cloud es tan importante que la última actualización de la norma ISO 27001 en 2022, en su anexo A 5.23, ya establece un control específico para abordar la seguridad de la información en el uso de servicios en la nube. Su propósito es el de asegurar que las organizaciones especifiquen y gestionen adecuadamente la seguridad de la información para el uso de los servicios en la nube. Según la definición del ISO 27001:2022 anexo A 5.23, "los procesos para la adquisición, uso, gestión y salida de los servicios en la nube deben establecerse de acuerdo con los requisitos de seguridad de la información de la organización".

En este contexto es imprescindible contar con herramientas y protocolos que aseguren una gestión adecuada de la seguridad en ambientes cloud. Este énfasis refuerza la necesidad de soluciones que permiten a las organizaciones cumplir con estos estándares mientras se benefician de la flexibilidad y escalabilidad que la nube puede ofrecer.

En el actual panorama tecnológico los sistemas de seguridad de acceso a la nube, conocidos como CASB (Cloud Access Security Broker), emergen como una solución clave, que sirve de enlace entre la infraestructura local de las empresas y los servicios cloud, operando como controladores de medidas de seguridad que se sitúan entre los usuarios corporativos y los prestadores de estos servicios. Además de proporcionar control y visibilidad esenciales para proteger datos sensibles a través de todas las etapas del flujo de información, los CASB integran una variedad de estrategias de seguridad. Estas abarcan desde la validación y otorgamiento de permisos hasta el cifrado y detección de software malicioso, independientemente de si los dispositivos están supervisados o no.

Ventajas que ofrecen los CASB

La adopción de soluciones CASB proporciona una variedad de ventajas que potencian la estrategia de seguridad en la nube de las organizaciones. A continuación, se presentan las ventajas más destacadas:

- Aplicación de políticas en tiempo real: los CASB permiten a las organizaciones aplicar políticas de seguridad y cumplimiento en tiempo real, asegurando que todos los datos que fluyen hacia y desde la nube estén sujetos a las reglas establecidas por la empresa. Esta capacidad ayuda a que los datos sensibles se manejen de acuerdo con las directrices corporativas y las regulaciones pertinentes, evitando las prácticas de IT Shadow.

- Protección contra amenazas avanzadas: gracias a tecnologías como el aprendizaje automático y la inteligencia artificial, los CASB pueden identificar y bloquear amenazas avanzadas, como el ransomware, antes de que puedan infectar la infraestructura en la nube de la organización.

- Visibilidad mejorada y unificada en la nube: uno de los desafíos más grandes para las empresas en el ámbito del cloud es la falta de visibilidad sobre sus datos y aplicaciones. Los CASB proporcionan una vista unificada de todos los recursos y actividades en la nube, permitiendo a los administradores y arquitectos de seguridad rastrear, monitorizar y controlar qué aplicaciones pueden ser accesibles por sus empleados, especialmente distinguiendo entre aplicaciones sancionadas (oficialmente aprobadas por la organización) y no sancionadas. Esto es de gran utilidad cuando se gestionan servicios multicloud con diferentes proveedores.

- Cumplimiento normativo simplificado: con la aparición y actualización de regulaciones como la ISO 27001 –ya mencionada anteriormente– y el Esquema Nacional de Seguridad –que ha incorporado recientemente un perfil específico para el entorno cloud también en 2022–, sumado a la crucial atención sobre la protección de datos dictada por la LOPDGDD, se vuelve imperativo que las organizaciones evidencien su compromiso y acciones para resguardar la información. En este panorama los CASB surgen como herramientas valiosas, proveyendo a las empresas de medios y registros que les permiten no solo mantener, sino también acreditar, su adhesión a las normativas y estándares actuales.

- Mitigación de riesgos asociados a dispositivos no supervisados: en la era del BYOD (Bring Your Own Device) muchos empleados acceden a recursos de la empresa desde dispositivos personales. Los CASB garantizan que, incluso en estos escenarios, los datos de la nube estén protegidos mediante la aplicación de políticas de seguridad, independientemente del dispositivo utilizado.

Funcionamiento

El CASB suele aplicar las siguientes funciones para gestionar los datos corporativos en la nube a las que puedan acceder aplicaciones autorizadas y no autorizadas. En primer lugar, realiza la identificación, en la que detecta todas las aplicaciones cloud en uso y a los empleados relacionados. Posteriormente, entra en la fase de evaluación, donde cada aplicación es analizada, reconociendo sus datos y estimando un índice de riesgo. Finalmente, en la etapa de mitigación se configura una directiva personalizada para la entidad basada en sus requisitos de seguridad, permitiendo al CASB detectar y neutralizar cualquier peligro o violación emergente.

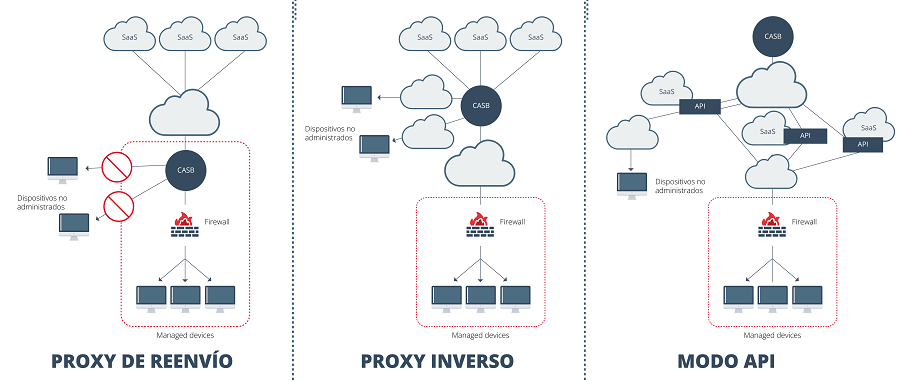

En cuanto a su implementación, los CASB se destacan por su simplicidad en la integración y manejo. Existen tres modos principales de despliegue para CASB y, aunque la mayoría se instalan en la nube, también hay alternativas para despliegues locales.

- Modos básicos de funcionamiento de CASB -

A continuación, se detalla el despliegue, la configuración del cliente, el control y el uso de estos métodos de implementación:

| Proxy de reenvío (Forward Proxy) | Proxy inverso (Reverse Proxy) | Modo API | |

|---|---|---|---|

| Despliegue | El forward proxy se coloca entre el usuario final e Internet. Esto significa que todo el tráfico de los usuarios primero pasa por el CASB antes de llegar al servicio en la nube. | El reverse proxy se sitúa entre Internet y el servicio en la nube. A diferencia del Forward Proxy, no requiere ninguna configuración en el dispositivo del usuario. | El modo API no actúa como un proxy entre el usuario y el servicio en la nube. En su lugar, se integra directamente con la API del servicio en la nube, lo que le permite inspeccionar y controlar los datos en reposo dentro de la aplicación. |

| Configuración del cliente | Requiere una configuración en los dispositivos de los usuarios finales. Esto puede ser problemático para los dispositivos no administrados o BYOD, ya que las organizaciones no tienen control directo sobre estos dispositivos. | No requiere configuración en los dispositivos de los usuarios. Los usuarios son redirigidos a través del CASB mediante técnicas como la reescritura de URL. | No requiere ninguna configuración en el lado del cliente, ya que no interfiere con el tráfico en tiempo real entre el usuario y el servicio en la nube. |

| Control | Puede controlar el tráfico hacia aplicaciones autorizadas y no autorizadas, ya que todo el tráfico pasa a través del proxy. | Generalmente, está limitado a aplicaciones específicas o autorizadas, ya que depende de la integración entre el CASB y la aplicación específica en la nube. | Su control está principalmente centrado en los datos en reposo. Puede realizar funciones como la clasificación de datos, la detección de contenido sensible y la implementación de directivas de control de acceso basadas en datos específicos. Sin embargo, no inspecciona ni controla el tráfico en tiempo real. |

| Uso | Es especialmente útil en escenarios donde las organizaciones quieren controlar qué servicios en la nube pueden ser accesibles y cuáles no. | Es ideal para organizaciones que utilizan aplicaciones específicas en la nube (como Office 365 o Salesforce) y desean un control y una visibilidad detallados sobre esas aplicaciones. | El modo API es particularmente útil para escenarios donde las organizaciones desean inspeccionar el contenido almacenado en aplicaciones en la nube (como servicios de almacenamiento o colaboración) y aplicar directivas de control de acceso y seguridad sin afectar la experiencia del usuario en tiempo real. |

Los CASB en modo proxy ofrecen flexibilidad al interactuar directamente con los datos, adecuándose casi a cualquier aplicación SaaS. A pesar de ello, enfrentan retos como el rendimiento por actuar como intermediario y la gestión de sesiones TLS, las cuales pueden ser interrumpidas por el CASB, asignándole tareas de seguridad típicas de un navegador. Esta intervención puede complicar decisiones de seguridad.

Por otra parte, los CASB basados en API aportan seguridad al SaaS utilizando su propia interfaz de conexión. No tienen problemas con TLS como en el modo proxy, pero su alcance puede limitarse debido a las API específicas de cada SaaS. Es crucial que los arquitectos de infraestructura determinen qué aplicaciones SaaS quieren soportar antes de decidirse por una solución. Los CASB multimodal aprovechan todos estos modos de funcionamiento para brindar una adaptabilidad óptima.

Aplicaciones

En cuanto a sus aplicaciones prácticas, los CASB ofrecen un conjunto de herramientas fundamentales orientadas a asegurar y administrar eficientemente los datos en ambientes cloud, siendo de gran utilidad para profesionales como administradores de redes y sistemas y arquitectos de seguridad. Estas aplicaciones se centran en diferentes aspectos del flujo de datos y el acceso a servicios en la nube. A continuación, se detallan algunas de las principales aplicaciones de los sistemas CASB:

- Supervisión y control del tráfico en la nube: los CASB permiten monitorizar el tráfico entre los usuarios y los servicios en la nube. Esta capacidad es fundamental para detectar patrones anómalos de comportamiento, como accesos a horarios inusuales o transferencias de datos voluminosas, que podrían indicar una fuga o una brecha de seguridad.

- Prevención de fugas de datos (DLP): con el aumento de la cantidad de datos almacenados en la nube, la prevención de fugas se ha vuelto una prioridad para muchas organizaciones. Los CASB integran herramientas de DLP que identifican y bloquean la transferencia no autorizada de datos sensibles o confidenciales.

- Evaluación de proveedores SaaS: antes de adoptar cualquier servicio o aplicación en la nube, es esencial evaluar la seguridad del proveedor. Los CASB pueden obtener información de las aplicaciones que pueden ayudar a las organizaciones a evaluar y comparar diferentes proveedores, garantizando que cumplan con los estándares de seguridad necesarios.

- Cifrado de datos: es esencial garantizar que los datos estén seguros cuando se almacenan o se transmiten. Los CASB ofrecen soluciones de cifrado para datos en tránsito y en reposo, asegurando que la información confidencial esté protegida en todo momento.

Conclusión

La protección de la información no es solo una necesidad técnica, sino un componente esencial en la evolución y mejora constante de cualquier organización moderna. La información, en especial los datos sensibles, es uno de los activos más valiosos de cualquier entidad. Exponer estos datos por falta de medidas adecuadas de seguridad puede derivar en consecuencias legales, económicas y de imagen.

Las soluciones CASB son fundamentales para salvaguardar la información, y cuando se complementan con otros sistemas, como copias de seguridad y planes de continuidad, se fortalece la resiliencia y protección. Estas herramientas no solo son fundamentales para el aseguramiento de los datos, sino que también permiten a las organizaciones disfrutar de los beneficios de la nube, como escalabilidad y flexibilidad, sin poner en riesgo su integridad y seguridad. Además, estas estrategias alinean a las empresas con la normativa y el cumplimiento de la ley.