Ciberseguridad en el sector salud: características, amenazas y recomendaciones

Publicado el 25/01/2024, por

Juan Díez González

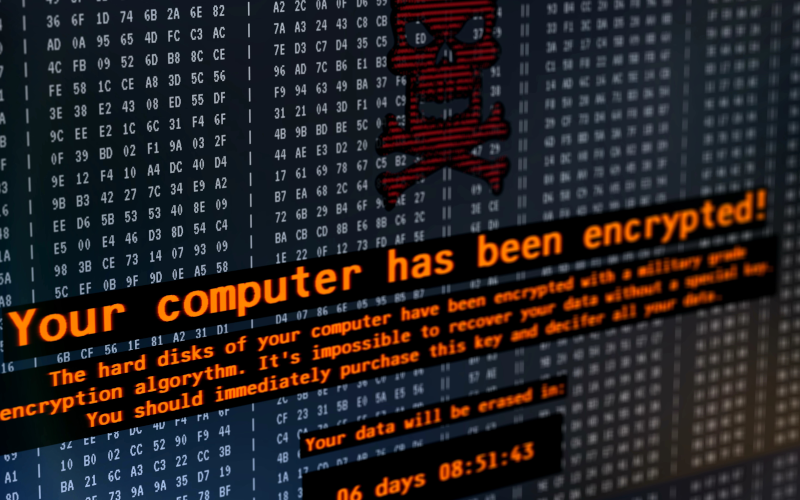

Tras la pandemia se ha constatado que el sector sanitario ha sido uno de los más atacados por los ciberdelincuentes y organizaciones de cibercriminales. Esto ha generado un gran impacto sobre las organizaciones afectadas por lo que es fundamental proteger este sector por el carácter estratégico del mismo y para ello es necesario conocer sus características y las amenazas que le afectan.

Etiquetas