Campaña de phishing que descarga el ransomware LockBit Black en el dispositivo para encriptar tus archivos

Cualquier empresario, autónomo o empleado que haga uso del correo electrónico y reciba un mensaje como el descrito en este aviso.

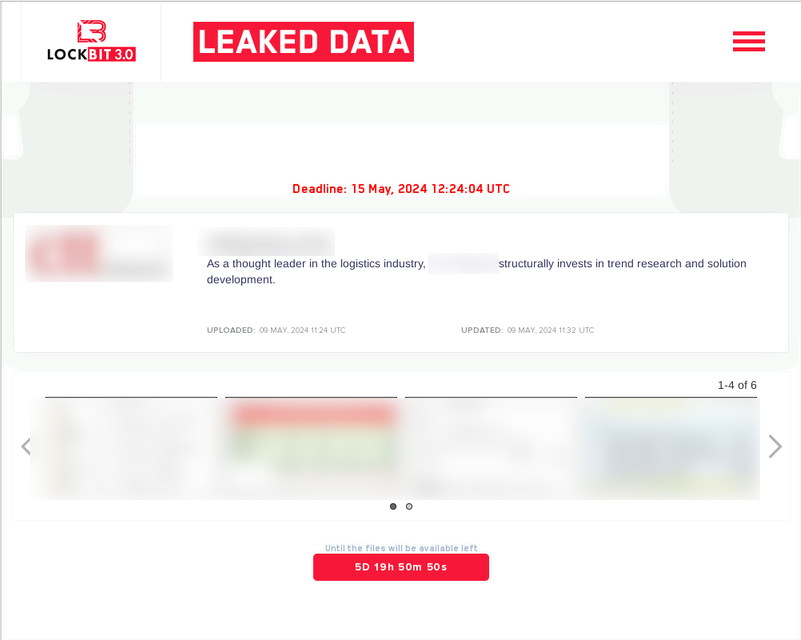

Se ha detectado una campaña de correos electrónicos fraudulentos de tipo phishing que, a través de un archivo adjunto malicioso, instalan el ransomware LockBit Black en el dispositivo. Este ransomware, de ser descargado, podría cifrar los archivos contenidos en el dispositivo, impidiendo al usuario acceder a ellos.

En caso de haber recibido un correo electrónico como el descrito en el apartado de detalle, se recomienda eliminarlo inmediatamente y ponerlo en conocimiento del departamento de IT y del resto de empleados para evitar posibles víctimas.

Si se ha descargado el archivo malicioso, se recomienda realizar las siguientes acciones:

- Desconectar, lo antes posible, el dispositivo de la red empresarial para evitar que el ransomware se propague.

- Avisar al departamento de IT para que tomen las medidas necesarias.

- Utilizar un antivirus fiable y actualizado para realizar un escaneo de seguridad.

- Si el problema persiste, considerar la posibilidad de restaurar el sistema a un estado anterior, teniendo en cuenta que, de no contar con un respaldo, podrían perderse los datos almacenados.

Cuando un dispositivo es infectado con ransomware, los ciberdelincuentes suelen pedir un rescate económico para la recuperación de los datos. Es importante destacar que nunca se debe pagar este rescate. Si estás en esta situación, también puedes ponerte en contacto con nosotros a través de la Línea de Ayuda en ciberseguridad o el formulario de contacto y te prestaremos la ayuda necesaria.

La microsegmentación de la red empresarial puede evitar que este tipo de ataques se propaguen y causen un mayor daño en la empresa. Recuerda que el ransomware es uno de los ciberataques que más afectan a las empresas y es responsabilidad de todos los empleados evitarlo.

La campaña de correos electrónicos maliciosos detectada, estaba aprovechando la red botnet Phorpiex para distribuir ransomware.

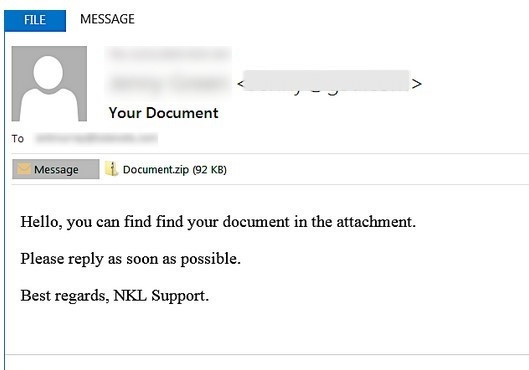

Los correos electrónicos detectados están en inglés y siguen una estructura muy similar, aunque no se descartan posibles variaciones de la campaña y en otros idiomas.

El correo electrónico contiene un mensaje bastante escueto, aunque alterante al solicitar que se conteste lo antes posible:

Hola, puede encontrar su documento en el archivo adjunto.

Por favor, conteste lo antes posible.

Saludos cordiales, GSD Support.

Al no describir exactamente qué contiene el archivo adjunto, es posible que el remitente se apresure a descomprimir el archivo .zip para comprender de qué se trata y así poder atender a la solicitud de la respuesta, lo antes posible.

Tras su descompresión, la víctima encontrará un archivo que utiliza el truco de la doble extensión .doc.scr para intentar imitar un documento de Microsoft Word como medio de enmascarar del verdadero tipo de archivo .scr (extensión de protectores de pantalla en Windows, Screensaver). Este archivo es el que contiene código malicioso e instala el ransomware en el dispositivo. Tras su ejecución, el ransomware cifrará los datos del sistema, haciéndolos inaccesibles para el usuario legítimo.

Contenido realizado en el marco de los fondos del Plan de Recuperación, Transformación y Resiliencia del Gobierno de España, financiado por la Unión Europea (Next Generation).