TemáTICas Autenticación

En un entorno de creciente digitalización, con el incremento del uso de dispositivos móviles o redes sociales, la irrupción paulatina y silenciosa del Internet de las cosas, los servicios en la nube, y el uso de herramientas de teletrabajo y acceso remoto, la autenticación, como término para hacer referencia a poder acreditar nuestra identidad frente a sistemas y aplicaciones, se convierte en una de las piedras angulares de la ciberseguridad en cualquier negocio.

Existen diversas formas de autenticarse que pueden usarse de forma única o conjunta: biometría, tokens, tarjetas de coordenadas. Pero entre todos ellos cabe destacar el uso de las contraseñas, como método más utilizado para los servicios y dispositivos disponibles hoy en día.

Índice de contenidos

- ¿Por qué es importante una autenticación segura?

- Técnicas de autenticación

- ¿Cómo llevar a cabo una gestión adecuada de contraseñas?

- Riesgos en la utilización de contraseñas

- Opciones para evitar que las contraseñas sean comprometidas

¿Por qué es importante una autenticación segura?

Siempre que se habla de buenas prácticas en ciberseguridad, destacan dos puntos clave en relación a una autenticación segura: el control de acceso a las aplicaciones críticas y áreas restringidas y la gestión de claves de forma segura. Cumplir con estas dos cuestiones es fundamental para velar adecuadamente por la ciberseguridad de cualquier tipo de negocio, ya que su vulnerabilidad puede provocar incidentes graves de seguridad, como que un tercero no autorizado acceda a información confidencial de la empresa

Historias reales: Instagram, en busca de la cuenta perdida

Blog

Perder las credenciales de acceso a cualquier servicio puede causar un gran impacto en nuestro negocio.

Buenas prácticas en el área de informática

Dossier

Conoce las mejores prácticas en ciberseguridad para asegurar una autenticación segura.

Política de seguridad para la pyme: Control de acceso

Políticas de seguridad para la pyme

Política para implementar un correcto control de acceso a los activos de información de tu negocio.

Técnicas de autenticación

Todo sistema de autenticación de usuarios se basa en la utilización de uno, o varios, de los siguientes factores:

- algo que sabes: contraseñas, preguntas personales, etc.

- algo que eres: huellas digitales, iris o retina, voz, etc.

- algo que tienes: tokens criptográficos, tarjeta de coordenadas, etc.

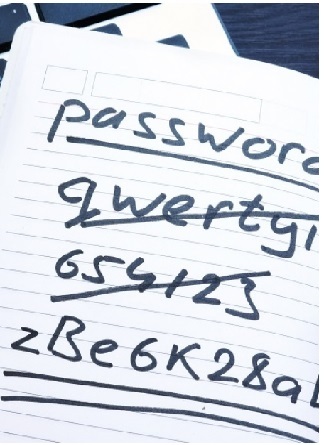

El uso de la dupla usuario/contraseña es lo que se utiliza en casi todos los servicios y sistemas hoy en día, y no siempre con el debido cuidado. A menudo, las contraseñas no son suficientemente robustas o no están bien protegidas, es decir, son fáciles de averiguar o descubrir, y muchos ciberataques se aprovechan de ello. Es por este motivo que, en particular para cuentas de administración o de acceso a servicios críticos, se recomienda contar con más de un factor de autenticación.

Asegura tus cuentas de usuario con la autenticación de doble factor

Blog

Cuáles y cómo se utilizan las diferentes formas para llevar a cabo la autenticación de doble factor.

Métodos de prueba de identidad

Formación

Avances en la regulación de nuevos sistemas de autenticación.

¿Cómo llevar a cabo una gestión adecuada de contraseñas?

El tratamiento diario de la información de la empresa requiere el acceso a distintos servicios, dispositivos y aplicaciones para los cuales utilizamos, como método más habitual, la pareja de credenciales: usuario y contraseña. Por la seguridad de los servicios y sistemas en los que existen cuentas de usuarios, tenemos que garantizar la que las credenciales de autenticación se generan, actualizan y revocan de forma óptima y segura. Las contraseñas deficientes o mal custodiadas pueden favorecer el acceso y el uso no autorizado de los datos y servicios de nuestra empresa.

Celebra el Día Mundial de las Contraseñas, la puerta de entrada a todos tus servicios

Blog

La importancia y factores clave de una gestión adecuada de contraseñas.

Seminario sobre gestión de contraseñas

Formación

Seminario para aprender a utilizar de forma correcta los gestores de contraseñas.

Riesgos en la utilización de contraseñas

Las contraseñas pueden ser comprometidas a través de diversos ataques, entre los que destacan:

- Ataques de ingeniería social, como puede ser un ataque de phishing, a partir del cual se introducen credenciales en algún servicio o página que parece legítimo, entregándoselas en bandeja a los ciberdelincuentes

- Explotación de vulnerabilidades presentes en los dispositivos o servicios software utilizados por el negocio que, si no son corregidos a tiempo, pueden poner en riesgo las contraseñas.

- Fugas de información, voluntarias o involuntarias por parte de los trabajadores de una empresa a través de un servicio que se esté utilizando, como una red social, un correo gratuito o un servicio cloud, que permiten a los ciberdelincuentes acceder a contraseñas directamente de la información filtrada.

- Ataques de fuerza bruta, que resultan exitosas cuando las contraseñas no son suficientemente robustas.

Siempre al día con la sección de avisos de seguridad

Avisos de seguridad

Revisa los avisos de seguridad para estar siempre informado de las nuevas amenazas para tu negocio.

¡Fuga detectada, información robada!

Blog

Las fugas de información son una de las principales amenazas a las que se enfrentan los negocios que no gestionan adecuadamente sus contraseñas.

Opciones para evitar que las contraseñas sean comprometidas

Algunas de las medidas más importantes para hacer frente o mitigar la amenaza de que las contraseñas del negocio sean comprometidas son: implantar una adecuada política de contraseñas, llevar a cabo tareas de formación y concienciación entre los empleados para no caer en engaños como el phishing, o auditar las contraseñas del negocio e implantar medidas específicas de un proveedor de confianza.

Contraseñas. Políticas de seguridad para la pyme

Políticas de seguridad para la pyme

Seguir unas buenas prácticas a la hora de gestionar y utilizar las contraseñas en tu negocio es clave para mantener su seguridad.

Luchando contra la ingeniería social: el firewall humano

Kit de concienciación

Posters, trípticos, videos, presentaciones, consejos y simulación de ataques dirigidos, todo gratis para formar y concienciar a tus empleados sobre ciberseguridad.

Catálogo de empresas y soluciones de ciberseguridad

Catálogo

Encuentra un proveedor de confianza para minimizar los riesgos.