Configuraciones básicas de seguridad

La seguridad en el uso de dispositivos electrónicos, como ordenadores, teléfonos inteligentes y consolas de videojuegos, es una preocupación creciente en la era digital actual. Con el aumento de amenazas cibernéticas y la dependencia de estos dispositivos en la vida cotidiana, es fundamental tomar medidas para proteger la información personal y garantizar una experiencia segura en línea. Una de las primeras líneas de defensa es la configuración adecuada de los dispositivos.

Consejos generales para la protección de dispositivos

Mantener una configuración segura en tus dispositivos es esencial para garantizar la ciberseguridad y proteger tus datos y privacidad. Te facilitamos algunas configuraciones básicas que puedes implementar en tus dispositivos:

- Antivirus: instalar y configurar un software antivirus confiable es una medida esencial para proteger el ordenador contra malware. Asegúrate de que el antivirus está actualizado para que sea capaz de detectar las últimas amenazas que puedan aparecer.

- Actualizaciones: mantener el sistema operativo y los programas de tus dispositivos actualizado con las últimas actualizaciones y parches de seguridad es esencial para corregir vulnerabilidades conocidas y protegerse contra amenazas cibernéticas.

- Cuentas de usuario: es recomendable habilitar y configurar adecuadamente quién tiene permiso para acceder a un dispositivo y qué uso puede hacer de él.

- Copias de seguridad: realizar copias de seguridad periódicas de los datos importantes en el dispositivo puede ayudarte a proteger tu información personal en caso de pérdida de datos debido a fallos técnicos, errores humanos, o malware.

- Cifrado de la información: gracias al cifrado puedes evitar que, si la información cae en malas manos, puedan acceder a su contenido, protegiendo así la confidencialidad de los datos que almacenas en tus dispositivos.

- Contraseñas: utilizar claves robustas para acceder a los dispositivos o cuentas de usuario: deben ser largas, compuestas por letras mayúsculas, minúsculas, números y caracteres especiales.

- Autenticación de dos o más factores: es una medida adicional de seguridad que se puede habilitar en muchas cuentas de usuario para proteger contra el acceso no autorizado. Esta función, además de la contraseña para acceder a la cuenta, requiere un segundo factor de autenticación, como un código enviado a un dispositivo móvil.

- Conexiones: conectar los dispositivos a redes seguras y de confianza evitará que la información que transmitas pueda ser interceptada y utilizada sin tu consentimiento.

Resumen de medidas de ciberseguridad que son esenciales para protegerte de las distintas amenazas online a las que estás expuesto.

Revisa de manera visual algunas medidas de protección básicas para proteger tus dispositivos.

Consejos prácticos que te ayudarán a tener una mayor protección al usar tus dispositivos.

Las malas prácticas a la hora de usar la tecnología son hábitos o comportamientos inadecuados que pueden derivar en una serie de riesgos que atentan contra la seguridad y privacidad de los usuarios, por ello se desea hacer hincapié en qué son malas prácticas y qué riesgos pueden conllevar. Te explicamos cuáles son.

Protección contra amenazas

Hay dos elementos básicos, pero a la vez muy importantes, que sirven para proteger tu dispositivo contra las diferentes amenazas: son los antivirus y los cortafuegos, programas que se utilizan para mantener a salvo los sistemas y los datos que contienen. Los antivirus están diseñados para prevenir, buscar, detectar y eliminar software malicioso; mientras que los cortafuegos actúan como barreras de protección, controlando el tráfico de red entrante y saliente según unas reglas de seguridad predefinidas que se pueden configurar. Aunque ambos son diferentes en su funcionamiento y propósito, trabajan de manera conjunta y se complementan para ofrecer una protección completa contra las amenazas cibernéticas.

¿Qué son los antivirus? ¿De qué nos protegen? Descubre sus funcionalidades y para qué se usan estas herramientas ya que juegan un papel fundamental en la protección de nuestros dispositivos.

Protege tus dispositivos y datos con un cortafuegos. Aprende qué son, cómo te defienden de ciberamenazas, sus principales funcionalidades y cómo configurarlo en sistemas como Windows, MacOS, Android e iOS.

Actualizaciones de seguridad

La tecnología evoluciona a gran velocidad y mantener los sistemas actualizados con las últimas actualizaciones de seguridad es algo muy importante. Las actualizaciones no solo aplican mejoras de rendimiento o nuevas características de los sistemas, programas o aplicaciones, también solucionan vulnerabilidades o fallos que podrían ser explotados por ciberdelincuentes. Por tanto, es muy recomendable hacer estos procesos de actualización asiduamente para evitar riesgos.

Los sistemas operativos, navegadores web, programas y aplicaciones son susceptibles de tener fallos de seguridad. Por este motivo, pueden necesitar ser actualizados, independientemente del dispositivo en el que se encuentren instalados.

Te explicamos cómo comprobar si el sistema operativo de tu dispositivo está actualizado.

Te explicamos cómo comprobar si el navegador que utilizas para acceder a los distintos servicios web de tu dispositivo está actualizado.

Te explicamos cómo comprobar si los programas y aplicaciones de tu dispositivo están actualizados.

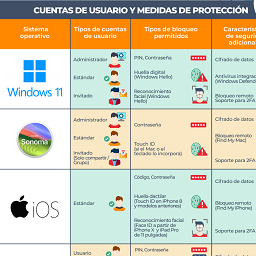

Cuentas de usuario

Los dispositivos ofrecen la posibilidad de crear diferentes cuentas de usuario. Estas proporcionan un espacio personalizado y seguro para cada usuario, permitiendo el acceso a archivos, aplicaciones y otros recursos del sistema. Además, las cuentas de usuario juegan un papel muy importante en la seguridad del sistema, ya que cada cuenta tiene un nivel específico de permisos y derechos. Esto significa que un usuario puede tener acceso a ciertas áreas o espacios del sistema, mientras que otros usuarios pueden no tenerlas disponibles. El usuario administrador del sistema es quien se encarga de aplicar estos permisos a los diferentes usuarios.

En este recurso encontrarás los tipos de usuarios que puedes utilizar en un dispositivo, cómo crearlos en los diferentes sistemas operativos y los riesgos que podría conllevar no hacer un buen uso de la gestión y creación de estos en tus equipos.

Se detallan gráficamente los distintos métodos de seguridad disponibles para la protección de los dispositivos como son el PIN, patrón y datos biométricos.

Descubre a través de distintas viñetas situaciones que representan algunos riesgos derivados de no hacer uso de una cuenta de usuario en tu dispositivo.

Copias de seguridad

Podría decirse que las copias de seguridad son como una vida extra para recuperar la información. Protegen los dispositivos de la pérdida de datos, ya sea por errores humanos, fallos del sistema o ataques cibernéticos. Son duplicados de nuestros datos importantes que se almacenan en un lugar separado del sistema o dispositivo, para poder utilizarla en caso de necesidad. Por ejemplo, si ocurre lo peor y perdemos el móvil, podemos recuperar las fotos y vídeos consultando las copias de seguridad almacenadas en la nube o en otro dispositivo, como puede ser disco duro externo.

Conoce qué son las copias de seguridad, por qué son importantes y cómo realizarlas.

Te damos las claves para respaldar fácilmente la información almacenada en tus dispositivos Windows, Mac, Android e iOS.

¿Alguna vez has perdido una foto, vídeo o documento importante? Evita que vuelva a ocurrir realizando copias de seguridad.

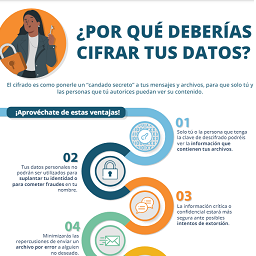

Cifrado de la información

El cifrado es una de las herramientas más poderosas que existen para mantener segura la información digital. Es un proceso que se encarga de transformar los datos en un formato que sólo puede ser leído con una clave específica. Esto significa que incluso si tus datos caen en manos equivocadas, sin la clave correcta todo lo que verán será una serie de dígitos sin sentido. El cifrado es esencial para proteger tu privacidad y seguridad, y se utiliza en una multitud de aplicaciones para proteger la transmisión de datos y su almacenamiento.

El cifrado es una medida de seguridad que nos ayuda a mantener la privacidad y seguridad de los datos en línea para que solo las personas autorizadas puedan tener acceso a esa información. Si quieres sabes más, no dejes de echar un vistazo a los recursos que ponemos a tu disposición.

El cifrado es como ponerle un "candado secreto" a tus mensajes y archivos, para que solo tú y las personas que tú autorices puedan ver su contenido. Conoce todas las ventajas que nos proporciona con esta infografía.

Cómics que muestran situaciones cotidianas que representan el riesgo de no cifrar la información.

Descubre cómo cifrar la información que almacenas en tus dispositivos y evita que personas sin permiso puedan verla.

Gestión de contraseñas

Cada vez se realizan más actividades en línea en las que se necesita tener una cuenta de usuario, la cual, se debe proteger adecuadamente para evitar accesos no autorizados. Por este motivo, la gestión de las contraseñas se ha convertido en algo que se debe tener muy en cuenta para proteger la información y los datos personales almacenados en los distintos servicios de Internet en los que estamos registrados. Para ello, ofrecemos muchos recursos que se pueden utilizar sobre cómo crear y gestionar contraseñas seguras con la ayuda de los gestores de contraseñas, información sobre cómo funcionan los principales ataques para intentar robar las contraseñas, y las mejores prácticas recomendadas para mejorar la fortaleza de las contraseñas y garantizar así la privacidad y seguridad de los datos.

La correcta gestión de contraseñas juega un papel clave para evitar el acceso no autorizado y el uso indebido de nuestras cuentas de usuario así como de la información que contienen. Por este motivo, es fundamental prestar mucha atención a la gestión de las mismas.

Te enseñamos de manera muy visual cómo crear una contraseña robusta y diferente para cada servicio online que utilices.

En este vídeo te explicamos cómo crear, mediante reglas mnemotécnicas, contraseñas robustas, fáciles de recordar y diferentes para cada servicio online que utilices.

Conexiones seguras

Ya sea navegando por la web, realizando transacciones bancarias en línea o enviando correos electrónicos, una conexión segura garantiza que la información que se envía y recibe esté protegida de miradas malintencionadas. Esto se logra mediante el uso de diferentes tecnologías dependiendo del método que se utilice para enviar los datos, del dispositivo o el lugar donde se hace. Bien por Wi-Fi, conectados por cable de red en casa, por Bluetooth, a través de una conexión a una VPN o con una comunicación inalámbrica NFC, siempre es conveniente saber de qué manera se puede hacer más segura la conexión.

Descubre todo lo que necesitas saber sobre los distintos tipos de conexiones disponibles para tus dispositivos: Wi-Fi, Ethernet, Bluetooth, NFC y VPN.

Vídeo con consejos sobre cómo proteger tu red wifi para garantizar la privacidad, la confidencialidad y seguridad de tus datos. Además, informa sobre los riesgos y consecuencias de no llevar a cabo dichas medidas.

Comprueba con esta infografía cuáles son las configuraciones del router que debes considerar para la correcta protección de tu red Wi-Fi de casa.

Configuraciones seguras en Windows, macOS, Android e iOS

La configuración segura de los dispositivos es un paso importante para proteger la información y mantener la privacidad. Cada sistema operativo, ya sea Windows, macOS, Android o iOS, tiene una serie de configuraciones y características de seguridad que, cuando se utilizan correctamente, pueden fortalecer significativamente la seguridad de los dispositivos.

Descubre las opciones que el sistema operativo Windows 11 pone a tu disposición para proteger el dispositivo de distintas amenazas.

Descubre las opciones que el sistema operativo MacOS Sonoma pone a tu disposición para proteger el dispositivo de distintas amenazas.

Descubre las opciones que el sistema operativo Android 14 pone a tu disposición para proteger el dispositivo de distintas amenazas.

Descubre las opciones que el sistema operativo iOS 17 pone a tu disposición para proteger el dispositivo de distintas amenazas.

Configuraciones seguras en videoconsolas

Las videoconsolas disponen de una serie de configuraciones para ajustar y mejorar la privacidad y seguridad de los datos del usuario. Desde la configuración de controles parentales y la prevención de compras no autorizadas hasta las configuraciones de seguridad son importantes. Las consolas se conectan cada vez más a Internet, por lo que aumenta la importancia de entender y aplicar correctamente estas configuraciones. Además, mantener la consola y sus juegos actualizados con las últimas actualizaciones de seguridad es otro aspecto fundamental para protegerse contra vulnerabilidades conocidas y asegurarse de tener las últimas correcciones de seguridad instaladas.

- PlayStation:

- Xbox:

- Nintendo:

¿Te gusta jugar con tu videoconsola? Quizás no lo sepas, pero estos dispositivos también son el objetivo de muchos ciberdelincuentes que buscan hacerse con el control de tu cuenta o robar tus datos personales y bancarios. Acompaña al protagonista de nuestro recurso a través de diferentes casos, descubre las amenazas y aprende a protegerte de ellas.

Configuraciones seguras en SmartTVs

Configurar la seguridad en tu Smart TV es importante para proteger tu privacidad y mantener tus datos seguros.

- Asegúrate de tener la última versión del firmware o software del televisor instalada.

- Cambia la contraseña predeterminada de tu Smart TV por una contraseña fuerte y única.

- Conecta tu Smart TV a una red segura y confiable, preferiblemente a través de una conexión Wi-Fi protegida con contraseña. Evita conectarte a redes públicas o no seguras que puedan poner en riesgo la seguridad de tu televisor.

- Habilita el cortafuegos integrado en tu Smart TV para ayudar a protegerlo de amenazas externas.

- Revisa y configura las opciones de privacidad de tu Smart TV.

- Descarga aplicaciones únicamente de fuentes confiables, como las tiendas de aplicaciones oficiales de tu Smart TV.

- Si tu Smart TV tiene una cámara o un micrófono integrados y no los utilizas, considera desactivarlos o cubrirlos cuando no estén en uso para proteger tu privacidad.

- Habilita las actualizaciones automáticas en tu Smart TV para asegurarte de que siempre esté protegido con las últimas correcciones de seguridad.

- Configura restricciones parentales en tu Smart TV para limitar el acceso a ciertos contenidos o funciones, especialmente si hay niños en casa.

Estos son algunos de los sitios web de soporte de las principales marcas de SmartTV del mercado:

Configuraciones seguras en asistentes virtuales y dispositivos IoT

Cuando se trata de asistentes virtuales, las configuraciones en este tipo de dispositivos permiten a los usuarios personalizar su experiencia, controlar el acceso a la información personal y definir cómo y cuándo el asistente virtual interactúa con ellos. Desde la configuración de reconocimiento de voz hasta la gestión de datos y permisos, estas configuraciones de seguridad son esenciales para proteger la seguridad y la privacidad del usuario y prevenir el uso no autorizado.

- Configuraciones de privacidad y seguridad del asistente de Google.

- Configuraciones de privacidad y seguridad del asistente de Apple, Siri.

- Configuraciones de privacidad y seguridad del asistente de Amazon, Alexa.

- Configuraciones de privacidad y seguridad del asistente de Microsoft, Cortana.

Y en lo que respecta a los dispositivos IoT, esta tecnología ha revolucionado la forma en la que interactuamos con el mundo digital. Sin embargo, la seguridad de estos dispositivos se ha convertido en un asunto que no se debe dejar pasar. Las configuraciones de seguridad y privacidad en los dispositivos IoT son importantes para proteger la información y mantener los sistemas de estos dispositivos a salvo. Estas configuraciones implican revisión de los permisos que decidimos otorgar o no respecto a la información que recopilan, la actualización de manera frecuente del software y la gestión de contraseñas seguras. Si se tienen en cuenta estas medidas, podemos utilizar los dispositivos IoT de manera segura y eficiente, aprovechando sus beneficios mientras minimizamos los riesgos.

Accede a la aplicación del dispositivo a través de tu dispositivo móvil y configura las siguientes funciones:

- Asegúrate de que tus dispositivos IoT estén actualizados con las últimas actualizaciones de firmware o software proporcionadas por el fabricante.

- Cambia contraseñas predeterminadas: muchos dispositivos vienen con contraseñas predeterminadas.

- Habilita la autenticación de dos factores en tus dispositivos siempre que sea posible.

- Revisa y configura los permisos de privacidad en tus dispositivos IoT, smartbands o smartwatches según tus preferencias. Esto puede incluir permitir o denegar el acceso a ciertas funciones o datos, como la ubicación, la cámara, el micrófono, etc.

- Desactiva las funciones o servicios que no utilices en tus dispositivos para reducir la superficie de ataque y minimizar posibles riesgos de seguridad.

- Haz copias de seguridad: Realiza copias de seguridad periódicas de los datos importantes almacenados en tus dispositivos.

- Conéctate a redes seguras: Asegúrate de conectar tus dispositivos a redes Wi-Fi seguras.

Contenido realizado en el marco de los fondos del Plan de Recuperación, Transformación y Resiliencia del Gobierno de España, financiado por la Unión Europea (Next Generation).