Suplantan al SEPE (Servicio Público de Empleo Estatal) para infectar con el malware Ousaban tus dispositivos

Suplantan al SEPE (Servicio Público de Empleo Estatal) para infectar con el malware Ousaban tus dispositivos

Cualquier persona que haya recibido el correo mencionado anteriormente, haya descargado el archivo y lo haya ejecutado.

Se ha detectado una campaña de distribución de malware que suplanta al SEPE (Servicio Público de Empleo Estatal) mediante la técnica de phishing, utilizando como pretexto el envío de una notificación, parte de un supuesto proceso laboral, con el objetivo de que el usuario acceda al enlace facilitado.

Dicho enlace, supuestamente ofrecen el detalle del proceso en formato PDF, pero en realidad, se descarga un archivo comprimido que contiene un ejecutable (archivo.exe) con un código malicioso que infecta el dispositivo.

En caso de que hayas recibido un correo que parece ser del SEPE, citándote para una supuesta notificación de un proceso laboral, pero no has pulsado sobre el enlace, ni has descargado el archivo adjunto, debes marcarlo como spam y borrarlo de tu bandeja de entrada.

Por otro lado, si has descargado el archivo, pero no lo has abierto, es importante que lo borres de tu carpeta de descargas y también de la papelera de reciclaje.

En ambos casos, puedes reportar el fraude mediante los canales de INCIBE o incluso si lo necesitas, solicita ayuda mediante la Línea de Ayuda en Ciberseguridad.

Si has descargado y ejecutado el archivo para obtener información sobre la presunta citación, es recomendable realizar los siguientes pasos:

- Desconecta el equipo que se haya visto comprometido de la red de tu hogar para prevenir la propagación del malware a otros dispositivos.

- Efectúa un escaneo completo para desinfectar tu sistema con un antivirus y no te olvides de mantenerlo actualizado al día.

- Debes considerar la opción de formatear o restablecer de fábrica tu dispositivo, esto borrará los datos que hayas almacenado, por lo que deberías hacer copias de seguridad periódicamente.

- Reúne todas las pruebas posibles haciendo capturas de pantalla, anotando los datos como puede ser el correo electrónico desde donde te han enviado el mensaje para poner la denuncia ante las Fuerzas y Cuerpo de Seguridad del Estado. Si lo necesitas, puedes ayudarte de testigos online y probar el contenido de las pruebas.

- Si tienes dudas sobre la autenticidad de la notificación, tienes la opción de ponerte en contacto con la Oficina del Servicio Público de Empleo Estatal más cercana.

Conoce más sobre este tipo de ataques y otros similares para aprender a evitarlos, siguiendo las pautas de prevención que hemos compartido.

Se ha identificado una campaña de distribución de malware, la cual suplanta al SEPE con el objetivo de que los usuarios se descarguen un archivo comprimido que contiene un ejecutable con código fraudulento.

Esta campaña se difunde mediante la técnica de ingeniería social llamada phishing. Su finalidad es difundir correos electrónicos para notificar a los usuarios que tienen un proceso laboral pendiente. El mensaje muestra una serie de datos del proceso para hacerlo creíble, pero estos no datos reales.

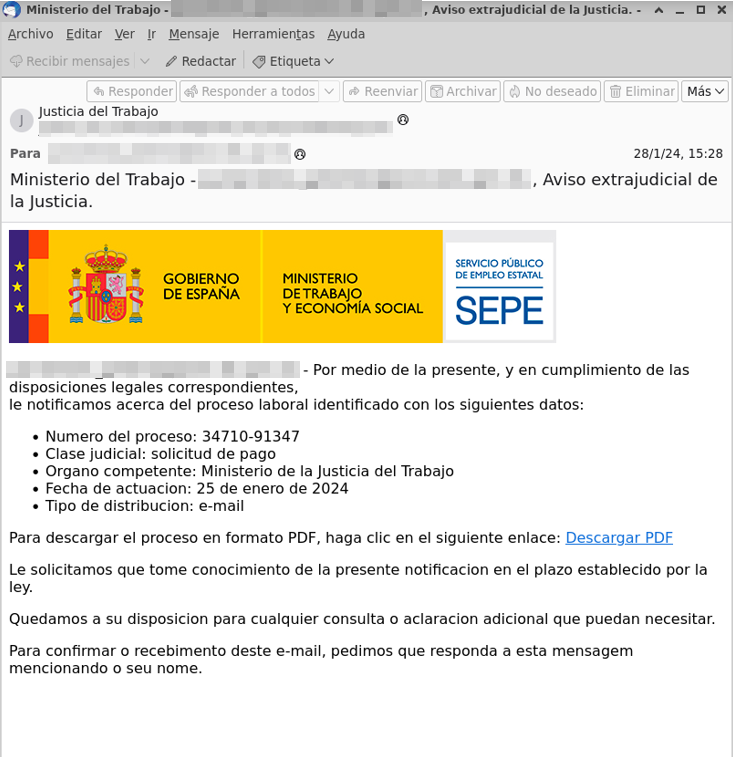

El asunto detectado para este tipo de ataque es el siguiente, aunque no se descarta el uso de otros similares, como la variación de la fecha de actuación, el número del proceso o el correo del destinatario:

- Ministerio del Trabajo – [correo electrónico del destinatario], Aviso extrajudicial de la Justicia.

En la siguiente imagen se muestra el aspecto del correo recibido por los usuarios, el cual se puede apreciar que incluye el logotipo del Ministerio actual al que pertenece el SEPE para intentar darle veracidad a la notificación. Aunque si examinamos el cuerpo del mensaje, se indica que el órgano competente es el Ministerio de Justicia del trabajo, el cual no existe.

También, contiene datos que indican que la acción es actual incluyendo una fecha de actuación. No se descarta que los ciberdelincuentes actualicen dicha fecha en próximas campañas.

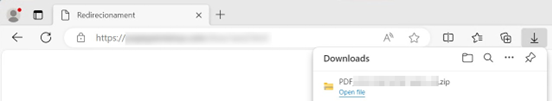

Si el usuario hace clic en el enlace, le redireccionará a una web donde se descargará el presunto PDF, aunque en realidad será un archivo comprimido .zip.

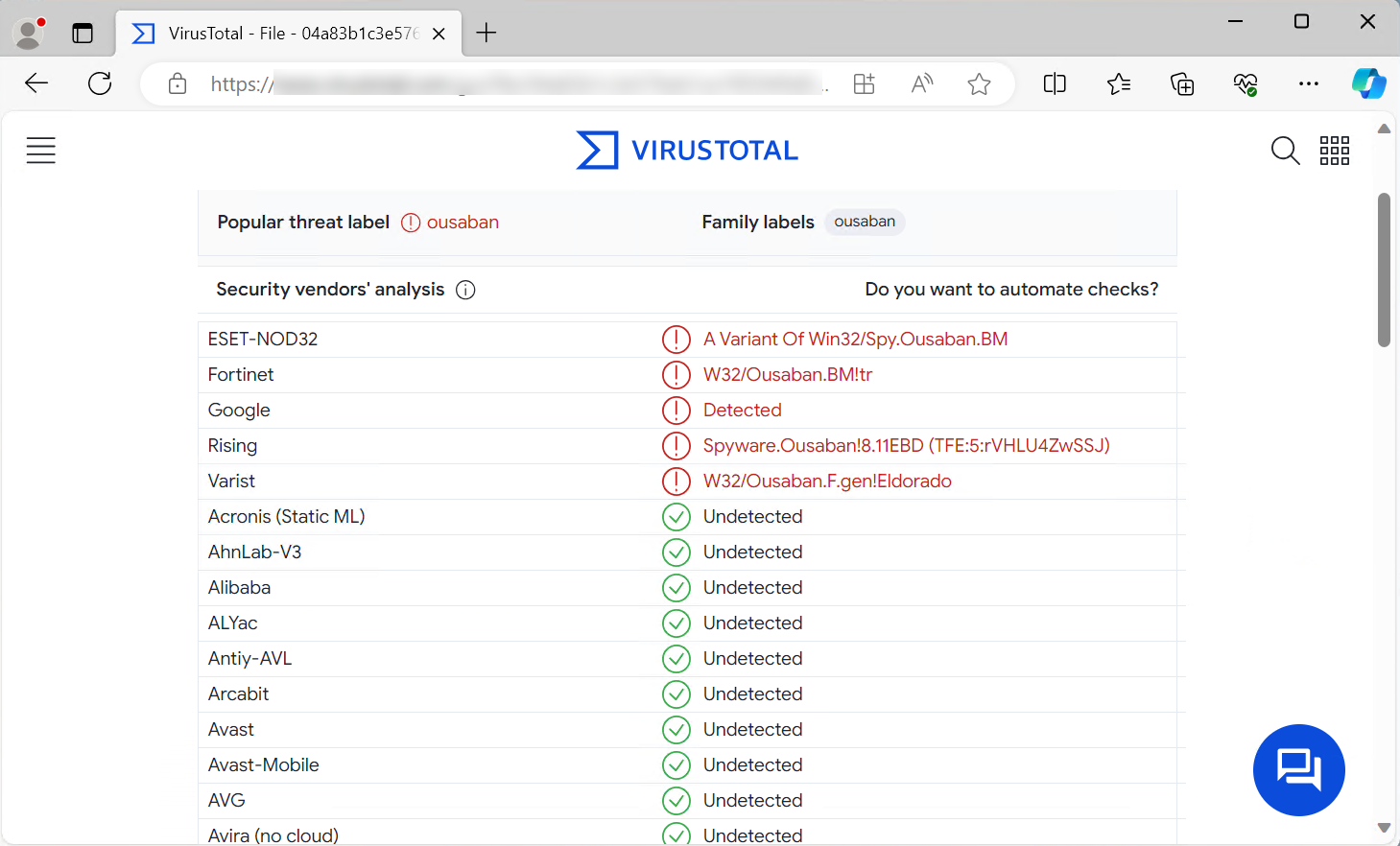

El análisis realizado en VirusTotal indica que los archivos adjuntos corresponden a un malware denominado Ousaban, un troyano bancario que pretende robar credenciales y otra información adicional de las instituciones financieras.

Contenido realizado en el marco de los fondos del Plan de Recuperación, Transformación y Resiliencia del Gobierno de España, financiado por la Unión Europea (Next Generation).