Quien esté libre de ciberriesgo, que tire la primera piedra

¿Te asustan las consecuencias que tendrían para tu negocio una infección por malware o una brecha de datos? ¿Cómo saldrías adelante si entran y arrasan tus sistemas y tu información? El daño puede ser enorme e incluso catastrófico para tu empresa, en el peor de los casos. Pero, ¿quién quiere verse en esa tesitura?

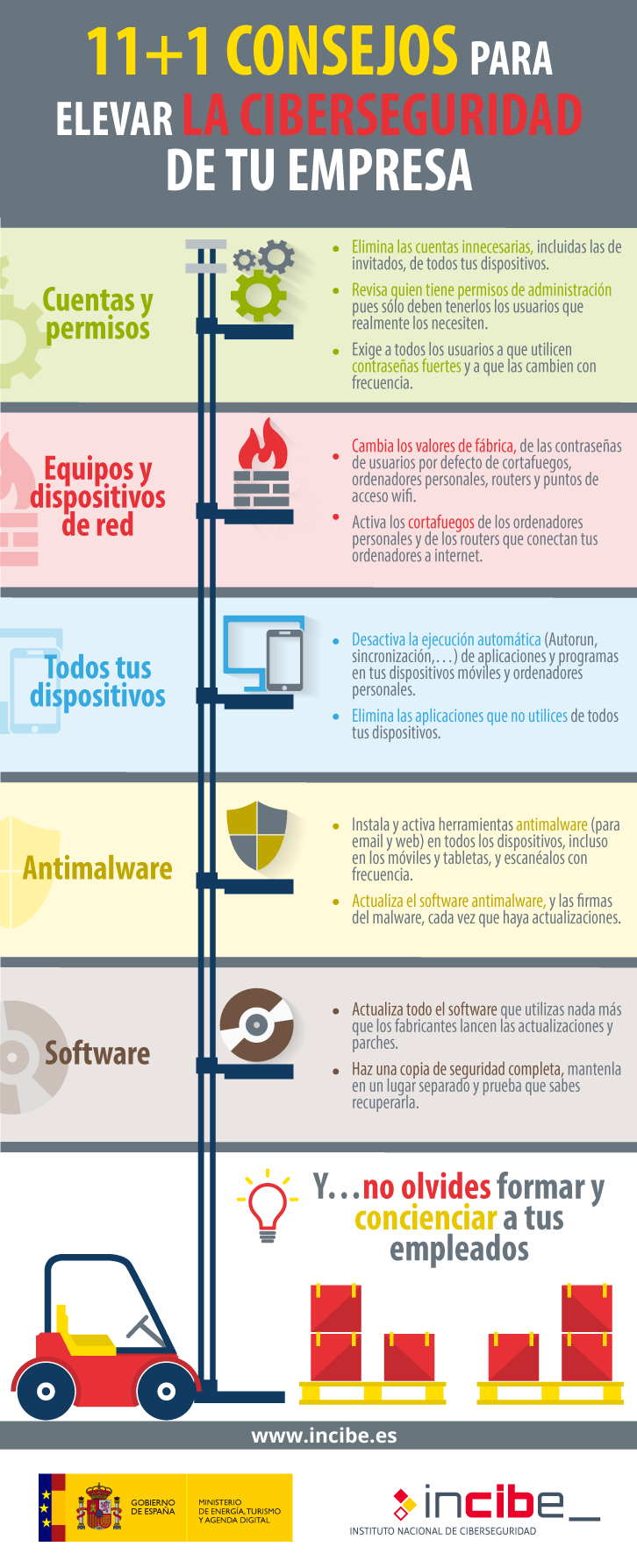

Para protegernos ante posibles intrusiones e infecciones de todo tipo no existe un remedio mágico ni una solución única. Sí podemos aplicar mucho sentido común en estas cinco áreas principales:

- el control de accesos lógicos o, lo que es lo mismo, las cuentas y permisos

- el perímetro, es decir, los equipos y dispositivos de red

- la configuración segura de todos los dispositivos, ordenadores, tabletas, etc.

- la protección contra el malware

- la actualización del software

Lo primero y principal es controlar el acceso y esto se hace asignando permisos a las cuentas de usuario. Estos permisos van a permitir, valga la redundancia, que cada uno acceda exclusivamente —sólo y nada más que— a lo que necesita. Sólo personal debidamente autorizado debe tener la capacidad de gestionar las cuentas de usuario, y en particular las cuentas de administradores de sistemas y otras con privilegios especiales. De esta forma podremos asegurarnos de asignar los mínimos privilegios que cada usuario necesite para acceder a aplicaciones, ordenadores o redes. También nos aseguraremos de que las cuentas de administrador están en buenas manos. Si estas resultaran comprometidas… el desastre está servido, podrán acceder a todo, el correo, el servidor de ficheros, la web,…y hacer de las suyas a sus anchas.

No menos importante es fortalecer el perímetro, nuestras murallas. En este caso sí hay que construir un muro. Para ello necesitamos configurar los dispositivos de red: routers, cortafuegos y pasarelas a internet. Estos equipos restringen el tráfico que puede entrar o salir. Bien configurados nos protegen de los ataques que cualquiera con algo de paciencia y un poco de pericia podría realizar, pues existen herramientas y manuales al alcance de todos para hacerlo. Cuidaremos que el panel de configuración de estos dispositivos no sea accesible desde internet y la contraseña del administrador será fuerte o tendrá dos factores de autenticación. También tendremos cuidado al definir las reglas con las que controlan el tráfico para permitir los servicios necesarios, y denegar los innecesarios y aquellos que se sabe que son vulnerables. Sólo el personal autorizado podrá modificar estas reglas.

Configurando correctamente los equipos de los usuarios tendremos también un plus de seguridad. Las configuraciones de fábrica no pueden considerarse seguras. Por ejemplo, pueden tener activadas cuentas de invitado o contraseñas por defecto, o tener instalado software innecesario. También es recomendable activar y configurar el cortafuegos personal de los equipos y dispositivos de trabajo.

Todos los equipos expuestos a internet tienen que tener una protección antimalware pues es más que posible que resulten infectados por malware. Esta es una protección básica que debe activarse para protegernos ante descargas de ficheros o visitas a páginas web infectadas.

Por último, pero no menos importante, es que debemos ser conscientes de que todos los dispositivos y el software tienen agujeros de seguridad. Los fabricantes y desarrolladores sacan actualizaciones y parches para solucionarlos, así evitan que los delincuentes puedan aprovecharse de ellos. Por ello es importante tener siempre actualizados todos los sistemas y no correr el riesgo de utilizar sistemas con software obsoleto o desactualizado.

Sigue los 11 consejos de la infografía para elevar la seguridad de tu empresa y no olvides el consejo número 12: difunde estos consejos entre tus empleados pues el conocimiento nos hará más seguros. Así nuestro principal chascarrillo podrá seguir siendo qué ha firmado hoy el presidente americano.