Las pymes industriales también están presentes en el proceso de digitalización, en este artículo os presentamos los retos a los que se exponen donde incluimos los riesgos y amenazas a los que se enfrentan en la actualidad, así como las posibles soluciones.

En este artículo se resumen las 10 vulnerabilidades web más utilizadas por los ciberdelincuentes y de qué manera pueden afectar en tu empresa. Conoce el OWASP top 10.

El sector de las asociaciones también se enfrenta a retos como la digitalización y la transformación digital de sus servicios. En este artículo te mostramos las consideraciones, riesgos y amenazas en materia de ciberseguridad, que debe tener en cuenta cualquier empresa que pertenezca a dicho sector.

En unos años, allá por 2030, se prevé que la extensión de las redes llegue al 90% de la población mundial, que estará conectada como también lo estarán decenas de miles de millones de dispositivos IoT. Con estas perspectivas, es necesario garantizar que las soluciones digitales sean seguras, fiables y confiables. Pero, estando la tecnología y sus usos en continuo cambio, ¿cómo se mide esto?

El comercio electrónico es un servicio fundamental para la mayoría de empresas, por ese motivo os compartimos este artículo donde os presentamos la TemáTICa sobre comercio electrónico. Donde podrás conocer las normativas, amenazas y consideraciones de seguridad a tener en cuenta.

Cuando hablamos del sector turismo y ocio pensamos en agencias de viajes, empresas de alojamiento o restaurantes. Pero este sector, caracterizado por un uso amplio de las TIC, incluye servicios muy diversos y adopta nuevos modelos de negocio, más ahora que se empiezan a incorporar tecnologías disruptivas en sus procesos de transformación digital. Todo esto conlleva que estén cada vez más expuestos a los riesgos procedentes de Internet. Por ello, y para evitar circunstancias que puedan afectar al negocio, es necesario que las empresas de este sector sean conscientes de las principales amenazas derivadas del uso de la tecnología, cómo evitar que se conviertan en incidentes y qué hacer en caso de sufrir uno.

En este artículo se explica la historia real de Fernando, CEO de una empresa, y cómo el deepfake ha afectado a la reputación de esta

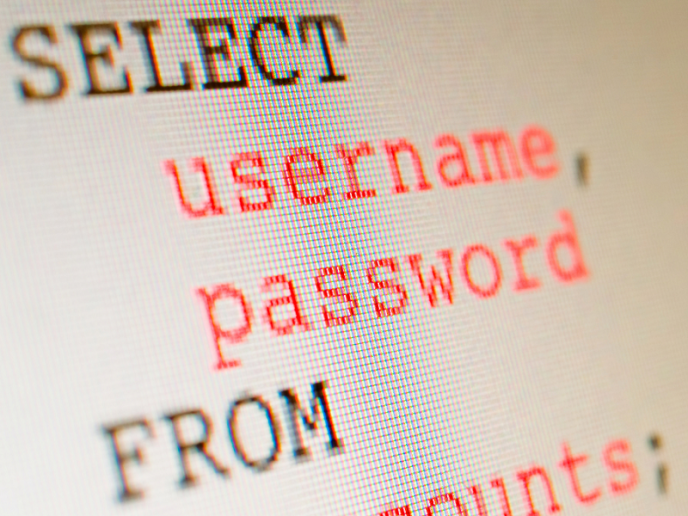

Los ataques realizados contra páginas web son una de las principales amenazas a las que se exponen las empresas. Recogidos dentro de esas amenazas están los ataques de inyección SQL. En esta entrada de blog te explicamos en qué consisten y te damos soluciones para protegerte.

Las redes sociales (RRSS) son un medio de comunicación directo que permite una conexión rápida, ágil y cercana entre los usuarios y las empresas. Mediante este blog os queremos dar a conocer la TemáTICa sobre redes sociales y la importancia de conocer los principales riesgos a los que están expuestas, así como las mejores medidas para protegerse y evitar un posible incidente de seguridad.

El uso de dispositivos IoT es una práctica cada vez más extendida, que puede entrañar graves riesgos en el ámbito empresarial. Por este motivo, hemos elaborado una política de seguridad para que conozcas los peligros a los que podría estar expuesto tu negocio.