Un honeypot nos puede informar de las últimas tendencias en ciberataques o incluso avisarnos de posibles intrusiones en nuestros equipos.

Contamos con leyes que defienden el derecho al Honor Empresarial de las reseñas falsas y existen empresas especializadas en la defensa del mismo.

El spoofing o suplantación de identidad es un tipo de ataque que puede crear fugas de información y supone un reto para los departamentos de seguridad.

Los móviles son una herramienta más de trabajo, siendo importante conocer los riesgos derivados de su uso y las medidas de protección.

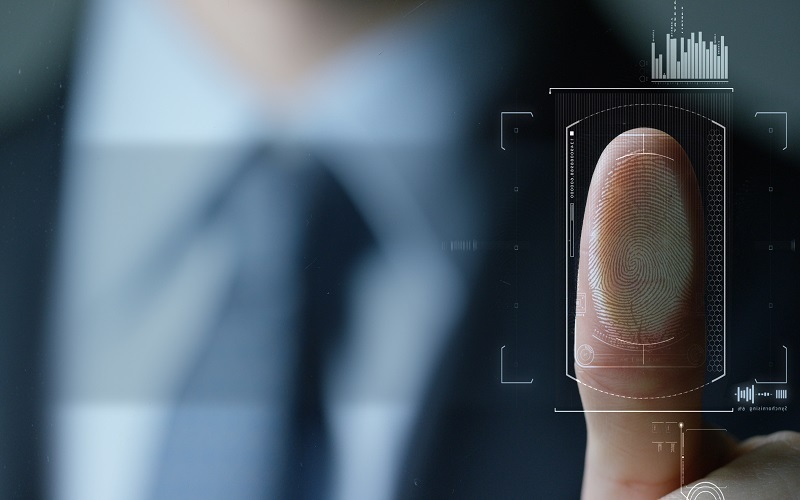

La información que compartimos en Internet puede ser rastreada a través de diferentes técnicas. Explicamos qué son y cómo funcionan el fingerprinting y footprinting

El pasado 15 de septiembre de 2022, la Comisión Europea presentó una propuesta innovadora a nivel mundial para mejorar la seguridad de los dispositivos a nivel de hardware y software, frente al masivo ataque que está sucediendo sin precedentes, tanto a nivel corporativo como doméstico, con los dispositivos digitales.

El desarrollo de la digitalización ha supuesto un auge de la ciberdelincuencia. A la vez que se han ido desarrollando las nuevas tecnologías, los ciberdelincuentes han ido puliendo sus técnicas, consolidando métodos de ataque cada vez más sofisticados.

La Inteligencia Artificial crece a un ritmo desenfrenado. Descubrimos qué es y cómo funciona ChatGPT.

Mediante la ingeniería social inversa, los ciberdelincuentes consiguen que la víctima sea quien los busque y, sin saberlo, le facilite la información.

La publicidad maliciosa no es nada nuevo, pero cada día es más sofisticada. Descubre todo sobre el malvertising en este post de blog.