Buenas prácticas para la recuperación de sistemas industriales (I)

Publicado el 13/07/2023, por

INCIBE (INCIBE)

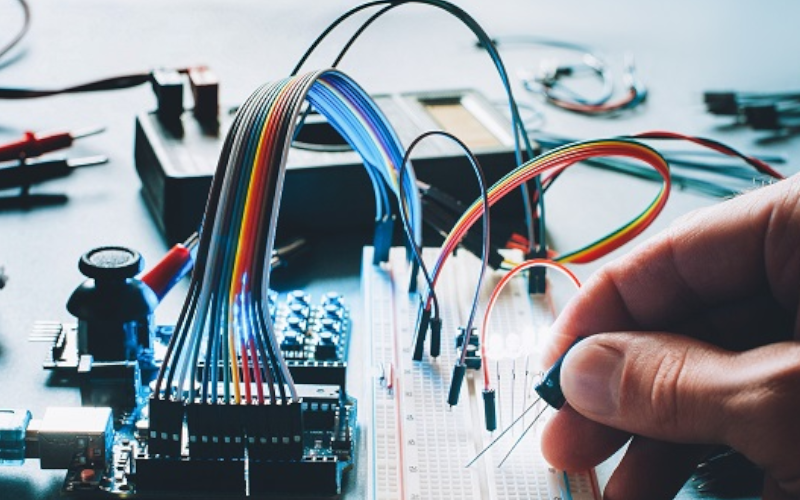

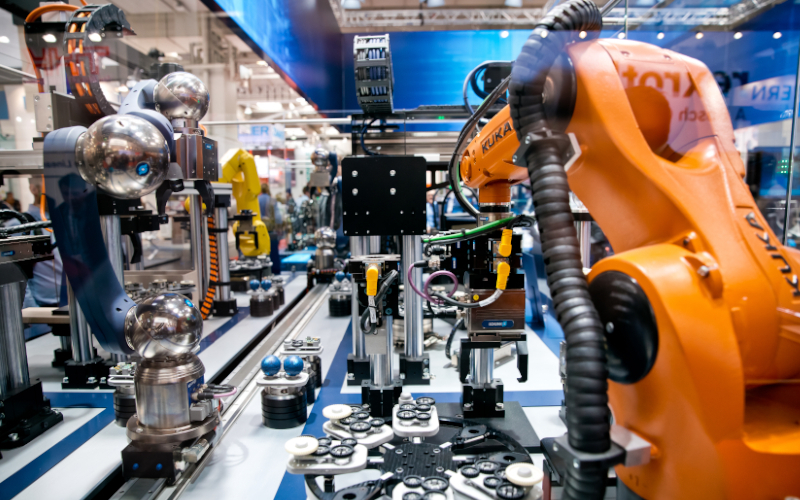

Cuando se produce un incidente de seguridad en un SCI (sistema de control industrial), dependiendo de la gravedad del mismo, se puede generar un grave problema, tanto a nivel productivo como económico o en la seguridad de las personas que trabajan en el sistema industrial.Por lo tanto, en este primer artículo de una serie destinada a esta materia, se explicarán de forma precisa los planes de recuperación, unas pautas generales para su desarrollo y unas conclusiones sobre el uso y la aplicabilidad de estos planes.

Etiquetas