Protocolos y arquitecturas en entornos IIoT

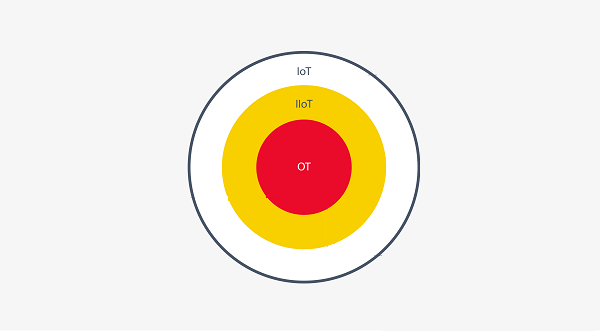

En la actualidad el mundo IoT (Internet of Things) está aumentando a una velocidad exponencial, junto con el establecimiento de la Industria 4.0, los sistemas IIoT (Internet Industrial de las Cosas) son uno de los principales campos tecnológicos que se están impulsando para potenciar la transformación digital. Todas estas transformaciones, se traducen en un mayor uso de este tipo de dispositivos, con el objetivo de agilizar y mejorar el proceso de producción, para aumentar la productividad. Además, las capacidades de estas nuevas tecnologías para la recopilación y tratamiento de la información pueden contribuir a un proceso de mejora continua de los procesos de producción. Por otro lado, la adopción de estas tecnologías puede representar la aparición de nuevos vectores de riesgo para los entornos industriales, remarcando la necesidad de conocer las arquitecturas y protocolos propios de estas tecnologías.

- Ubicación de dispositivos IIoT. Fuente-

Características técnicas

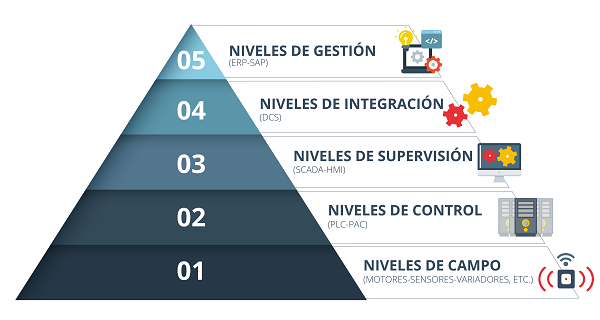

En base a los parámetros establecidos por la pirámide de automatización, los dispositivos IIoT deben estar ubicados en conjunto con los equipos de campo o proceso, ya que estos dispositivos funcionan junto a los sensores y actuadores de los distintos dispositivos industriales. Dentro de los distintos tipos de arquitecturas de IIoT que existen, los podemos clasificar en dos tipos:

- SCBR (Sistemas de Control Basados en Red)

- SCBI (Sistemas de Control Basados en Internet)

- Pirámide de automatización. Fuente -

Sistemas de Control Basados en Red

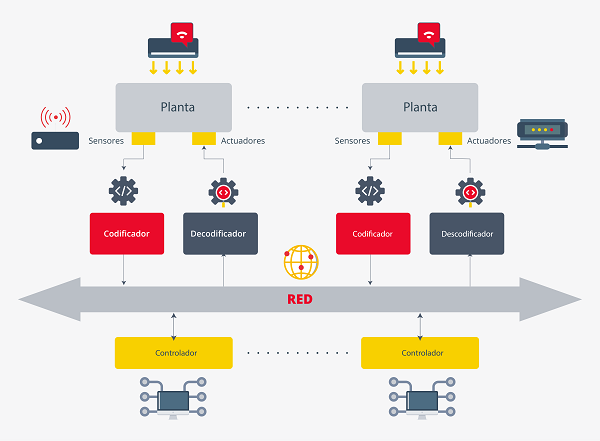

En los SCBR, la mayoría de las tareas del proceso son realizadas por elementos gestionados por la propia empresa, la cual es responsable de garantizar la disponibilidad de los sistemas de comunicaciones.

Las arquitecturas de SCBR se suelen caracterizar por la utilización de codificadores y decodificadores, que gestionan la comunicación entre el proceso y los sistemas de control. Estas comunicaciones suelen ser enviadas a través de un mismo gateway. Este tipo de sistemas son los más similares a las redes TO más tradicionales, presentando sistemas más aislados y seguros, pero con menos capacidades de tratamiento de información.

- Arquitectura general. Fuente -

Sistemas de Control Basados en Internet

Los SCBI aprovechan las capacidades de internet para permitir la integración comunicaciones y gestión remota en los sistemas tradicionales de control industrial.

Una arquitectura de SCBI se caracteriza por dónde se ubica el controlador y por cómo se utiliza Internet. Estas características son las principales a la hora de determinar el resto de los elementos de la arquitectura: ubicación y características de los servidores, implicación de agentes externos, número de controladores y escala del proceso.

Las arquitecturas SCBI pueden englobarse en un modelo de arquitectura compuesto por seis capas, que detallaremos a continuación: operador, interfaz web de usuario, internet, computador local, sensores/actuadores y proceso.

- Arquitectura SCBI. Fuente -

Además, estas arquitecturas permiten utilizar diferentes controladores en redes industriales:

- Controlador Local: Esta arquitectura utiliza un único controlador de manera local, la estabilidad y seguridad no depende de los retardos de la conexión a internet ya que dicha conexión se utiliza solamente para la visualización de datos en producción. Es el esquema más utilizado actualmente.

- Arquitectura de controlador local. Fuente -

- Controlador Remoto: Esta arquitectura requiere extraer información de campo y enviarla a través de internet. En estos casos, la latencia del enlace por internet afecta a la estabilidad del enlace. Este tipo de controlador es el más económico ya que el controlador no se encuentra ubicado de forma local y por tanto la empresa puede externalizar los costes acudiendo a servicios de infraestructura como servicio (IaaS) o similares. Cabe destacar que la implantación de este tipo de arquitecturas implica la creación de conexiones remotas de intercambio de información sensible relativa al proceso industrial y, en los casos más extremos, externalizar partes críticas del proceso.

- Arquitectura de controlador remoto. Fuente -

- Controladores Bilaterales: Esta arquitectura utiliza dos controladores. uno local que se utilizaría para reducir la latencia y otro remoto, para optimizar la integridad del enlace. Con esta configuración de controladores se consigue que los retardos asociados a Internet no afecten a la producción. Es el esquema más costoso, pero permite aplicar redundancia de controladores en favor de la disponibilidad.

- Arquitectura de controlador bilateral. Fuente -

También existen otras posibilidades de implementación híbrida, que consisten en el uso de edge computing, una variedad de redes que elimina cantidad de procesos necesarios para enlazar la red local y los servidores externos en la nube de las arquitecturas de cloud computing, consiguiendo una mejora en los tiempos de latencia. Este tipo de arquitectura consiste en el uso de servidores ubicados físicamente cerca de los sensores y actuadores que, a su vez, estarían conectados al servicio de cloud computing. Además de mejorar la latencia, estas arquitecturas facilitan la escalabilidad de nuestra arquitectura.

- Arquitectura cloud híbrida. Fuente -

Estas nuevas arquitecturas aportan nuevas capacidades para los sistemas industriales (ventajas económicas, capacidad de escalabilidad, mejora continua, mantenimiento preventivo…). Sin embargo, también pueden hacer que un sistema industrial sea dependiente de conexiones o equipos exteriores por lo que se recomienda una correcta gestión de los posibles riesgos relacionados con estas nuevas tecnologías.

Protocolos IIoT

Los dispositivos IIoT, a diferencia de los IoT tradicionales, son capaces de utilizar estándares y protocolos específicos para aplicaciones industriales.

Las redes de estos dispositivos se componen por tres capas principales:

- Capa física: está constituida por los sensores y dispositivos físicos.

- Capa de red: es la encargada de conectar los dispositivos y actúan de puerta de enlace de los dispositivos IIoT.

- Capa de aplicación: es la encargada de entregar los datos.

Actualmente existen distintas tecnologías principales para implantar equipos IIoT, dependiendo de la tecnología utilizada las comunicaciones suelen variar mucho, esto se debe a distintos factores (obstrucciones entre una señal y el dispositivo, el protocolo utilizado…). El estándar internacional IEEE 802.11x es el encargado de definir la velocidad y el rango de señales transmitidas entre clientes inalámbricos.

- Redes Móviles (GSM 3G/4G/5G): Esta tecnología permite conectar de manera inalámbrica con ondas de radiofrecuencia. También permite mayor independencia entre los dispositivos, al poder tener múltiples accesos a internet independientes más fácilmente y permitir que conectividad con distancias desde 30 a 200 Km dependiendo de la infraestructura instalada, pero debido a esto supone un coste elevado.

- Redes wifi: Esta tecnología es de las más utilizadas hoy en día como sustituto a las redes cableadas tradicionales. Permite que multitud de dispositivos puedan estar conectados a una misma red, pero al tener un alcance entre 45 y 90 metros, este tipo de redes está ampliamente extendido y suele ser más barato que las redes GSM. También es común encontrarla desplegada junto con otros tipos de comunicaciones, debido a su gran flexibilidad y compatibilidad.

- Zigbee: Esta tecnología es el nombre del conjunto de protocolos de alto nivel para comunicaciones inalámbricas. Debido a su bajo consumo, adaptabilidad y capacidades de seguridad. Es de los protocolos más utilizados en IIoT. Aunque presenta un alcance menor, entre 10 y 100 metros, esta característica puede resultar incluso un beneficio en casos donde un alcance mayor no es necesario y puede representar una mayor superficie de ataque.

- Bluetooth: Es un protocolo que permite la comunicación por radiofrecuencia. Existen tres clases y su alcance puede oscilar entre 1 metro y 1 Km dependiendo de la clase que se utilice. Los dispositivos de clase 1 puede transmitir hasta 1 Km, los dispositivos de clase 3 puede transmitir su señal hasta 1 metro. Debido a su uso en entornos no industriales existe una gran variedad de dispositivos que la incorporan y, por tanto, también es más conocida por los posibles atacantes en comparación con soluciones más industriales como Zigbee.

- LoRaWan: Esta tecnología se caracteriza por su capacidad para admitir millones de dispositivos conectados con un bajo consumo, además cuenta con una aplicación que permite controlar los distintos dispositivos, además cuenta con un alcance de 2 a 15 Km.

- MQTT: Uno de los protocolos más populares entre los diseñados principalmente para IIoT con capacidades de seguridad, al permitir comunicaciones Machine to Machine (M2M) de forma segura, mediante certificados SSL.

Conclusiones

Una vez visto los distintos tipos de arquitecturas principales y protocolos más utilizados, es evidente las distintas ventajas que aporta los dispositivos IIoT durante los procesos de producción.

Sin embargo, estos dispositivos acarrean distintos retos que afrontar, ya que son muy susceptibles a sufrir ciberataques. Uno de los grandes riesgos de este tipo de comunicación es que siguen siendo susceptibles a intercepción y otros fallos relacionados con la pérdida de la confidencialidad de las comunicaciones. Por ello se deben implantar de una forma segura y responsable siguiendo los distintos estándares y protocolos ampliamente conocidos.

Oportunidades

- Supervisión de dispositivos alejados geográficamente.

- Disminución de costes de implementación, operación y mantenimiento.

- Disminución del consumo de energía y recursos naturales.

- Optimización de procesos en tiempo real. Mejora de decisiones.

Retos

- Mantener la Confidencialidad, Integridad y Disponibilidad de los servicios.

- Garantizar el desempeño de los enlaces.

- Escalabilidad e interoperabilidad de los servicios.

- Compatibilidad con dispositivos actualmente operando.

En definitiva, los equipos IIoT nos ofrecen una ventaja competitiva al permitir recopilar y analizar en tiempo real de datos que se están generando en los sistemas de producción, optimizando la eficiencia y la toma de decisiones dentro de procesos Industriales.