La ciberseguridad en el sector agroalimentario

Actualizado el 22/08/2024, por

INCIBE (INCIBE)

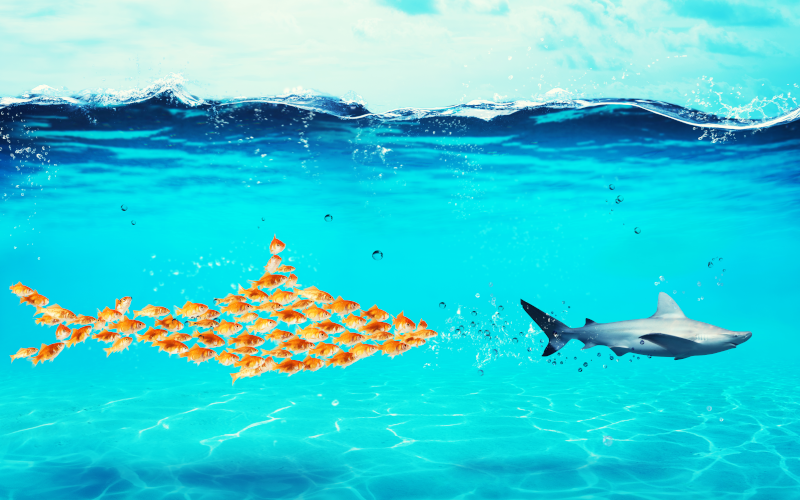

El sector agroalimentario es uno de los sectores más críticos en la actualidad debido a que es uno de los sectores más importantes para la economía del país, al producir alimentos.Este sector, como muchos otros, está en continua evolución. Una muestra de ello es la automatización y la digitalización de los múltiples procesos que se realizan. Estas nuevas tecnologías aportan muchas ventajas como, por ejemplo, que los procesos sean más eficientes, que se gaste menos agua, que se detecten posibles riesgos, etc. Estas grandes ventajas también conllevan algunas problemáticas, como por ejemplo el aumento de exposición ante ciberataques.Por ello, en este artículo, se proporcionan unos conocimientos básicos para que el sector tome conciencia de la importancia que tiene la implementación de la ciberseguridad en sus tecnologías.